A Petya is az NSA-tól ellopott eszközök segítségével terjedhet

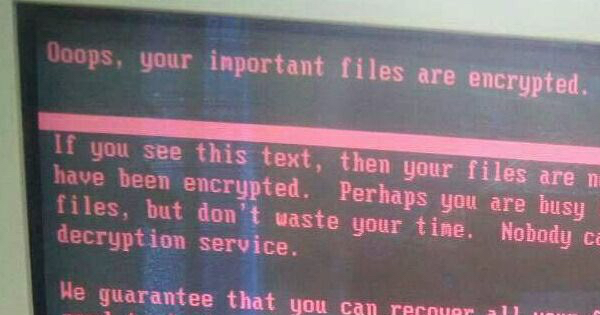

Kedd délután indult világhódító útjára a Petya zsarolóvírus, ami a legsúlyosabban ukrán célpontokat támadott, de a világ számos országban fertőzött meg informatikai rendszereket, és információnk szerint több magyar céget is elért.

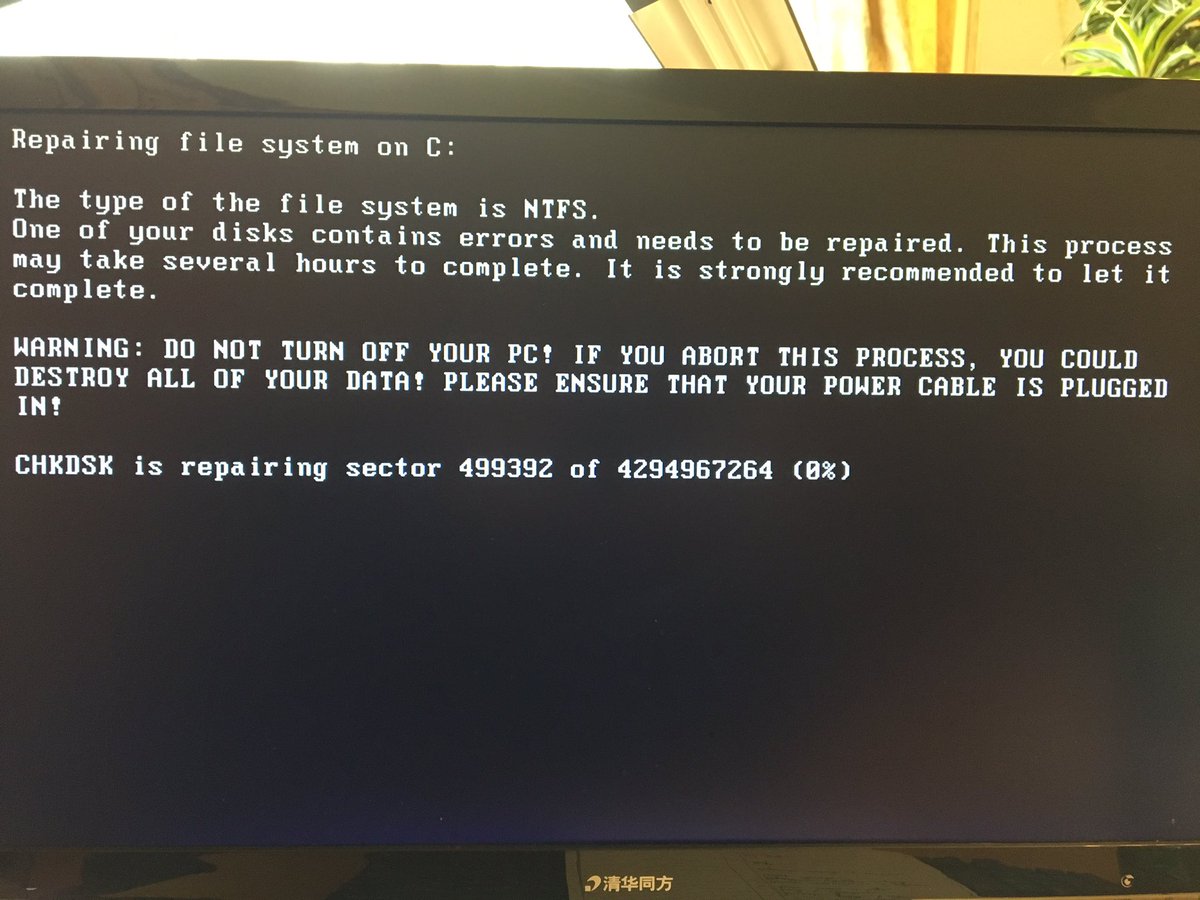

A BBC-n szakértőként Alan Woodward (University of Surrey) nyilatkozott a vírusról. Elmondása szerint a Petya első verziója még 2016 elején bukkant fel, a vírus egy olyan trükköt alkalmaz, ami már a 90-es évek eleje óta ismert: nem a gépen lévő összes fájlt titkosítja, csupán a minden állomány metaadatát tartalmazó Master File Table-t (MFT).

A közvetlen hatása ennek ugyanaz, mintha az összes fájl titkosítva lenne, de a lényeges különbség, hogy ez egy sokkal gyorsabban végrehajtható támadás, mintha minden fájlt egyesével titkosítana egy vírus.

2017 elején felbukkant már a Petya egy új verziója, a Petrwrap, ami alapjaiban sokban hasonlított az eredeti vírusra, de pár gyengeségét kijavították, melyeken keresztül fel lehetett törni az általa okozott titkosítást.

Az eddigi információk alapján a jelenlegi támadás valószínűleg olyan eszközök segítségével zajlott globálisan, mint egy emailben terjedő fertőzött spreedsheet, ugyanakkor a megfertőzött gépekről szét tud terjedni a belső hálózatokon is, ugyanazokat a réseket kihasználva, mint a WannaCry.

Ez azért jelentős, mert így vállalatokként egy-egy óvatlan emailező elég lehetett ahhoz, hogy óriásvállalatok teljes IT-rendszerében terjedjen szét a vírus.

A Veracode biztonsági elemzője, Chris Wysopal szerint azt látni, hogy a vírus ugyanazokon a windowsos biztonsági réseken keresztül terjedhet, mint amiken keresztül a WannaCry is fertőzött. Számos vállalat azért nem tömte be azokat a lyukakat akkor, mivel a WannaCry-t akkor nagyon gyorsan sikerült megfékezni.

Az is jellemző, hogy a nagyipari vállalatok jóval lassabban reagálnak ezekre a résekre, mivel lassabban tudják csak kivitelezni az update-eket, nem engedhetik emg maguknak, hogy informatikai rendszerük egy jelentős része egyszerre ne legyen elérhető.

A biztonsági szakértő Graham Cluley arról ír, hogy a Petya-Petrwap ugyanazt a NSA által kialakított Eternal Blue nevű eszközt használhatták most is a vírus alapjául. Az Eternal Blue-t hónapokkal ezelőtt tette elérhetővé egy Shadow Brokers nevű hackercsapat, akik mögött amerikai szakértők Oroszországot sejtik.

Az Eternal Blue eredeti célja az volt, hogy a NSA bejuthasson olyan számítógépekbe, melyek után kémkedni akart. Emiatt nem is közölték a Microsofttal azokat a lyukakat, melyeket felfedeztek, egészen addig, amíg el nem lopták tőlük az eszközt.

A Microsoft azóta már többször is adott ki frissítéseket, melyek betömték ezeket a biztonsági réseket, de a jelek szerint világszerte még mindig sok vállalat nem frissítette a gépparkját. (BBC, GrahamCluley)

Szélsebesen terjed a Petya zsarolóvírus a világban, magyar cég is érintett

A támadás előbb ukrán célpontok ellen indult, majd szétterjedt a világban.

Gigantikus cybertámadás indult a világban

A hackerek az NSA-tól ellopott eszközzel támadhatnak, több mint 70 országban fertőztek már meg gépeket. Angliában az egészségügyi rendszer kapott súlyos csapást.