Buda Péter: A magyar külpolitikai stratégiát az orosz célkitűzésekhez igazították

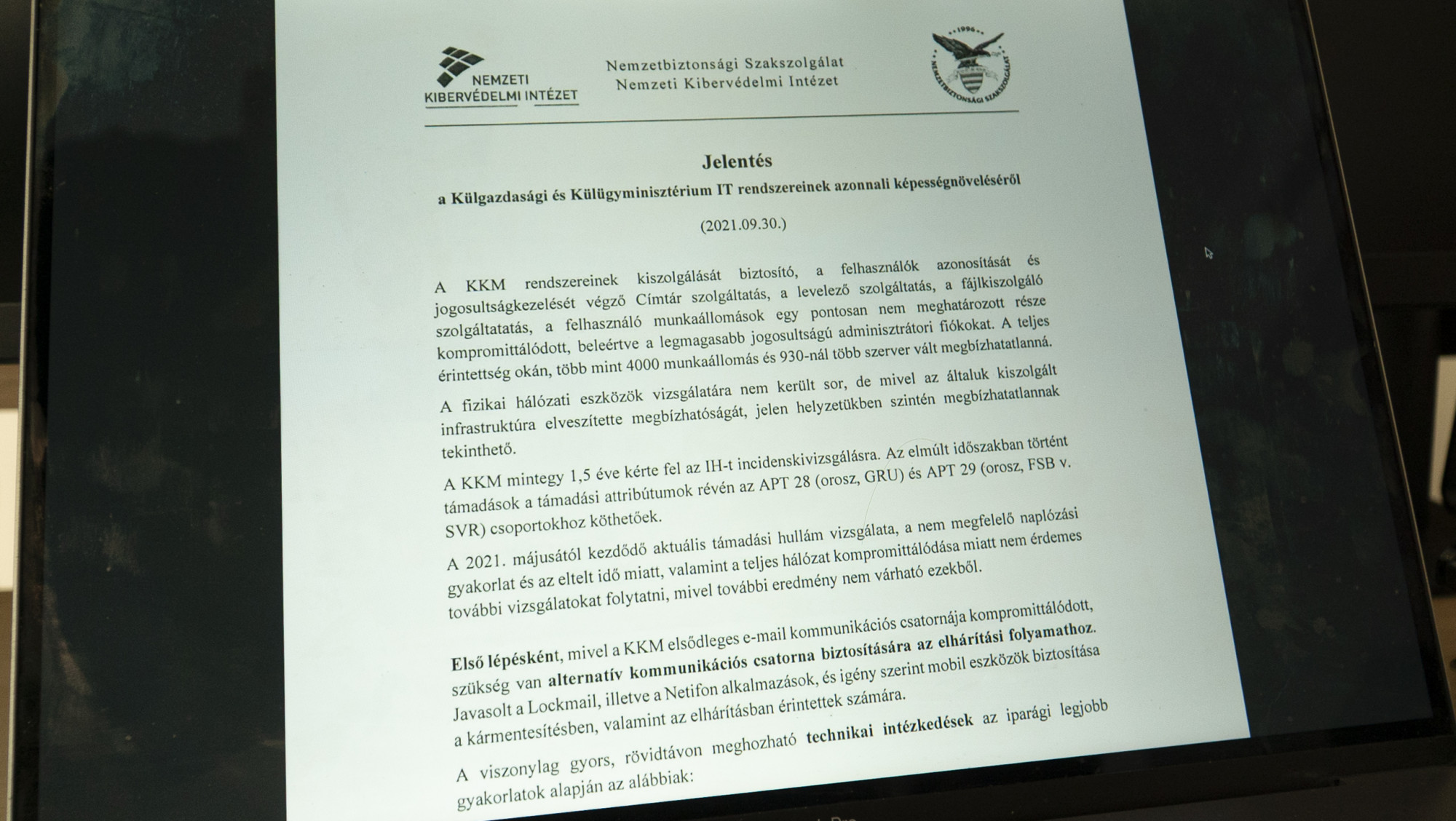

- A 444 birtokába került dokumentumok bizonyítják, a külügy tudott az orosz hekkertámadásról.

- Intézkedési terv is készült, csakhogy abból nem valósult meg minden.

- A támadás miatt diplomáciai szinten nem tiltakoztak.

- Buda Péter nemzetbiztonsági elemző és volt nemzetbiztonsági főtiszt szerint a magyar rendszer leggyengébb pontja a politikai irányvonal maga.

- A tiltakozás nem kegyelemkérés.

- A legfontosabb lépés ilyenkor az elrettentés.

- Az oroszok valószínűleg nem fogták vissza magukat.

- Kína még veszélyesebb.

444: Mennyire gyakori, hogy az orosz titkosszolgálatokhoz köthető hekkerek feltörik valamely ország külügyminisztériumának a rendszerét?

Buda Péter: Nagyon, szóval a magyar külügyi rendszer feltörése önmagában nem kivételes jelenség. A hekkertámadást követő reakciók, illetve a rendszer felkészítettsége miatt viszont erőteljes kérdések merülnek fel, és valójában ezek jelentik a problémát.

Milyen súlyú információkhoz férhetett hozzá az orosz titkosszolgálat, és azokat mire használhatták fel? A 444-hez eljutott dokumentum alapján pénzügyi, személyes adatokat láthattak, a Direkt36 két évvel ezelőtti információi szerint viszont a zárt rendszerű védett külügyi hálózat végpontjait is feltörték, ráadásul nem először. Ezzel szemben Gulyás Gergely a csütörtöki Kormányinfón azt állította, bizalmas adatok nem kerültek külföldi kézbe, így nem volt sikeres a hekkertámadás, ami amúgy sem lógott ki a sorból.

Az NBSZ főigazgatójának levele szerint a KKM „teljes hálózata kompromittálódott”, mégpedig olyannyira, hogy az, tekintettel még az eltelt időre is, a károkozással kapcsolatos további vizsgálatokat a főigazgató szerint is értelmetlenné teszi.

Mindezek alapján nem lehet pontosan rekonstruálni, mihez fértek hozzá a behatolók, de ilyen esetekben a legrosszabb forgatókönyvvel kell dolgozni, hogy maximalizálják a kármentés sikerét. Vagyis, azt kell feltételezni, hogy mindenhez hozzáfértek, amihez hozzáférhettek, és erre volt idejük bőven.

Az NBSZ főigazgatójának a levelében nyilván nem hamis állítások szerepelnek, vagyis ha a teljes hálózat kompromittálódott, ám a kormány szerint mégsem került érzékeny információ a behatolókhoz, az azt jelentené, hogy a Külügyminisztérium tevékenységéhez kapcsolódóan nem keletkezik érzékeny információ. Ez azért a KKM működésének hatékonysága szempontjából vetne fel kérdéseket, egyben azt is érthetetlené teszi, hogy akkor miért hatoltak be az oroszok a rendszerbe, és összességében miért töltöttek ott éveket.

Tartok tőle, hogy Gulyás Gergely a „bizalmas” szót szándékosan minősítési kategóriaként használta, és nem az információk érzékeny voltának leírásaként. Az lehet, hogy bizalmas minősítésű anyaghoz nem fértek hozzá – bár nem vagyok biztos benne, hogy ezt utólag bárki meg tudja-e állapítani -, ettől még azonban rengeteg olyan információhoz hozzáférhettek, ami kifejezetten kárt okozott.

A diplomáciai képviseleteken keletkező információk nagy része szintén olyan természetű - még ha nem is minősített - információ, amely semmiképpen nem mások számára íródott, hiszen az adott ország külpolitikai terveire, szándékaira, információs hiányosságaira utalhat, vagy például negatív véleményt, álláspontot tartalmazhat a fogadó országgal vagy annak valamelyik vezetőjével szemben.

Ezeket az információkat szokták továbbítani a védett külügyi hálózaton keresztül. Ha pedig az információt jogtalanul megszerző harmadik fél a fogadó ország tudomására hozza a negatív véleményt, az destabilizálhatja a küldő és a fogadó ország viszonyát.

Az informatikai hálózatok, adatbázisok meghekkelésének ezenfelül nemcsak a minősített információk megszerzése lehet a célja, hanem az is, hogy olyan adatokhoz férjenek hozzá, amelyek később felhasználhatóak egy-egy ember beszervezésére.

Ehhez kellenek a személyes és pénzügyi adatok?

Igen, azok borzasztó fontosak a titkosszolgálatok számára, hiszen ha valakit meg akarnak közelíteni, fontos, hogy tudják, kinek melyek a sebezhető pontjai, kinek milyen az anyagi helyzete, milyen véleményt formál a területéhez kapcsolódó kérdésekben.

Ez az úgy nevezett tippkutatás, ami egy elég komplex folyamat. Ha besül a kísérlet, több kárt okoz, mintha el sem kezdték volna. És nem feltétlen azért akarnak valakit beszervezni, hogy a magyar külügy titkaiba nyerjenek bebocsátást, hanem azért, mert az illető később olyan, akár EU-s, akár NATO pozícióba kerülhet, ahol már orosz ügynökként fog dolgozni.

Ennél is nagyobb tétje lehet annak, hogy hogyan tudnak rajtunk keresztül rálátni a NATO információs infrastruktúrájára. Ez szerintem jobban érdekli az oroszokat, mint a magyar külügy titkai.

A külügy rendszerén keresztül mennyire lehet hozzáférni a NATO-adatokhoz?

Itt nem pusztán a külügy rendszerén megforduló adatokról van szó, hanem a magyar hálózat révén NATO-információs hálózat ellen indított támadásokról. Emellett természetesen számos olyan, például védelmi, beszerzési, kiképzési stratégiájával kapcsolatos anyag fordulhat meg a saját hálózatunkon, amely nyilvánvalóan nem az orosz hírszerzés számára készült.

Ezért is van jelentősége, hogy pont az Ukrajna elleni invázió előtt zajlottak ezek az események, és felmerülhet, hogy a megszerzett információk segítséget nyújthattak ehhez a művelethez, hiszen ma már tudjuk, hogy az orosz fél évekkel a háború megindítása előtt megkezdte az előkészületeket. Márpedig egy háborús előkészület mindenekelőtt információszerzéssel kezdődik.

De azért nyilván nem csak a magyar külügy feltörésével szerezhettek információkat.

Persze, nem vagyunk olyan fontosak, és nem zárható ki, hogy jelenleg is működnek orosz kémek például az amerikai védelmi minisztériumban, akiken keresztül sokkal fontosabb információkhoz is hozzáférhetnek, de ez azért ne nyugtassa meg a lelkiismeretünket, hiszen úgy tűnik, jóval egyszerűbb egy magyar külügyi informatikai rendszerbe behatolni és ott összességében éveket eltölteni, mint a Pentagonba kémet telepíteni.

A feltörés automatikusan adatlopást is jelent?

A feltörés nem jelent feltétlenül adatlopást, irányulhat más rendszerek (pl. NATO) feltörésére is, azonban az NBSZ főigazgatójának levelében felsorolt, kompromittálódott rendszerek jellege és száma alapján gyakorlatilag kizárható, hogy az orosz hírszerző szolgálatok önmegtartóztatást gyakoroltak volna aközben, hogy hónapokat töltöttek el a belső rendszereinkben. Az orosz hírszerző szervek nem a visszafogottságukról híresek.

Kívülről, két-három év távlatából megítélhető, hogy milyen gyakorlati károkat okozott a támadás?

Kívülről valóban nehéz ezt megítélni - a NBSZ főigazgatójának már idézet kijelentése szerint ez gyakorlatilag már belülről is felmérhetetlen -, de ha tudnám a választ, akkor sem mondhatnám meg. A zsarolási potenciál megerősödésével például lehet számolni, hiszen a megszerzett információk erre is alkalmasak lehetnek.

Ne fogjuk vissza a fantáziánkat: irtózatos mennyiségű adathoz fértek hozzá, és ezt nem jókedvükben csinálták, hanem mert céljuk volt vele. Az oroszok összességében évekig az „adatspájzban” voltak, ezért egészen biztosak lehetünk abban, hogy amit hasznosnak találtak, el is vitték onnan.

A 444 birtokába került dokumentumok szerint a külügy tudott a 2021-es hekkertámadásról – amit két éve, a Direkt36 oknyomozó cikke után még kampányhazugságnak minősítettek -, és készült is egy terv a szükséges biztonsági intézkedésekről. Csakhogy tudomásunk szerint ezeket nem valósították meg olyan mértékben, mint kellett volna. Egy ilyen támadás után hogyan lehet kárt menteni, és mi az, ami itthon hiányzik?

Mindenekelőtt időben kell reagálni. A terv, amiről beszélünk - finoman fogalmazva –, jócskán a sérülés után készült.

Mit jelent az időben reagálás?

Azonnal.

Mi az, amit ilyenkor azonnal meg lehet lépni?

A technikai részletekbe nem mennék bele, mert nem vagyok kiberbiztonsági szakértő, de az biztos, hogy azonnal le kell zárni a sebezhető pontokat, amelyeken keresztül hozzá lehet férni az érzékeny információkhoz. Szinte felfoghatatlan mulasztásnak számít, ha ilyen pontok hónapokig vagy akár évekig nyitva vannak. Ezzel olyan mértékű információhoz férhet hozzá az ellenfél, amivel jóvátehetetlen károkat okoz a megtámadott fél számára.

Amire azonban külön fel szeretném hívni a figyelmet az az, hogy kibertámadás esetén az első számú feladat az elrettentés. Ezt a szakmai szervezetek között nemzetközi együttműködés keretében készülő és terjesztett szakmai ajánlások, jelentések kiemelten hangsúlyozzák. Ezen a háttéren különösen kiáltó az a csend, amely a magyar hálózat elleni orosz támadást követte hazai részről.

Az elrettentés lényege ugyanis pontosan az, hogy érzékeltetnünk kell a támadó féllel: észrevettük, amit csinált, és ezzel húznunk kell egy vörös vonalat. Lehet ugyan a háttérdiplomáciában, a radar alatt is kommunikálni, de elengedhetetlenül szükség van a nyilvános kommunikációra is, különben nem veszik komolyan, és a nyilvánosságnak már önmagában is visszatartó ereje van. Közölni kell, milyen következményekkel jár egy újabb támadás, amit aztán be is kell tartani. Nagyon sok példa van arra, hogy az ilyen támadások után diplomatákat utasítanak ki vagy különböző szankciókat vezetnek be például a támadó ország gazdasági, pénzügyi érdekeltségei ellen.

A kibertérben végrehajtott válaszcsapás is egy lehetőség, de nem érdemes pusztán erre kihegyezni az elhárítást, mert ez eszkalációhoz vezethet, hiszen az ellenfél a válaszcsapásra maga is válaszcsapással reagálhat.

Ez is tehát egy háború, amit komolyan kell venni. Ha nincs elrettentés, a támadó fél azt gondolhatja, mehet előre, és menni is fog. És mindezt egy olyan területen teszi meg, ahol a tettenérés rendszerint már helyrehozhatatlan károk megtörténte után következik be.

Nem tudjuk, hogy a radar alatt milyen kommunikáció zajlik, de a csütörtöki kormányinfón Gulyás Gergely azt mondta, nem tud arról, hogy a támadás miatt berendelték-e az orosz nagykövetet, vagy történtek-e diplomáciai lépések. Orbán Viktort a 22-es választás után megkérdezték, hogy szóba hozta-e Putyinnál a történteket, mire annyit mondott, „kegyelmet nem szoktam kérni senkitől, tehát aki megtámad bennünket, annak nem panaszkodom, hanem megvédem a saját területünket.” Csütörtökön pedig a Blikknek arról beszélt, ezek a beavatkozások a gyenge pontokat célozzák, neki pedig nem dolga, hogy ezeket felfedje a világ előtt. „Ilyenkor mi mindig elhárítunk, félretolunk, valahogy az egész ügyet próbáljuk inkább az asztal alatt tartani.” Ennyiben merült ki a nyílt kommunikáció.

Csatlakozz a Körhöz, és olvass tovább!

Ezt a cikket teljes terjedelmében csak előfizetőink olvashatják el. Légy része a közösségünknek, segítsd a 444 működését!

Már előfizetőnk vagy?Jelentkezz be!

Ez a cikk a The Eastern Frontier Initiative (TEFI) projekt keretében készült, melyben más közép- és kelet-európai független kiadókkal együttműködve vizsgáljuk a régió biztonsági kérdéseit. A TEFI célja a tudásmegosztás, és az európai demokrácia ellenállóbbá tétele. A 444 összes TEFI-s cikkét megtalálod a gyűjtőoldalunkon.

Partnerek

Gazeta Wyborcza (Lengyelország), SME (Szlovákia), Bellingcat (Hollandia), PressOne (Románia).

A TEFI projekt az Európai Unió társfinanszírozásával valósul meg. Az itt szereplő vélemények és állítások a szerző(k) álláspontját tükrözik, és nem feltétlenül egyeznek meg az Európai Unió vagy az Európai Oktatási és Kulturális Végrehajtó Ügynökség (EACEA) hivatalos álláspontjával. Sem az Európai Unió, sem az EACEA nem vonható felelősségre miattuk.

Az orosz kibertámadások után született egy terv a biztonságról, de nincs nyoma, hogy a külügy megvalósította volna

A minisztériumban a titkosszolgálatok bevonásával hamar elkészült egy dokumentum arról, hogyan lehetne biztonságossá tenni a külügy hálózatát. Minden jel arra mutat, hogy ez a terv azóta sem valósult meg.

Belső dokumentumok bizonyítják, hogy a magyar külügy tudott az orosz kibertámadásokról – amiket két éve még kampányhazugságnak neveztek

Részletes dokumentumokat ismertünk meg, amelyek bizonyítják, hogy Oroszország titkosszolgálatai kiterjedt kibertámadásokat hajtottak végre a magyar külügy ellen. Ezzel Szijjártó Pétert is szembesítettük, aki most már nem tagadott, egészen más taktikát választott.

A külügy szerint „klasszikus álhírterjesztés”, hogy Orbán arcfelismerő megfigyelő-kamerákról is megegyezhetett Kínával

Sőt, „minden valóságalapot nélkülöz”.

Gulyás a szavakkal játszik, amikor azt mondja, bizalmas adatok nem kerültek külföldi kézbe

A hekkertámadások tényét a kormány már nem tudja tagadni, de arról beszélnek, hogy bizalmas adatok nem szivárogtak ki. A trükkös válasz lényege az lehet, hogy mit neveznek bizalmasnak.